Elliptische Kurven bilden das Herzstück moderner Public‑Key‑Kryptografie. Sie ermöglichen sichere Schlüssel‑Austausch‑Protokolle, digitale Signaturen und sogar Zero‑Knowledge‑Proofs – alles mit deutlich kleineren Schlüssellängen als bei RSA oder DSA. In diesem Beitrag tauchen wir tief in die Funktionsweise von ECDH, ECDSA und verwandten Verfahren ein, erklären die mathematischen Grundlagen und beleuchten praktische Einsatzszenarien sowie Sicherheitsaspekte. Für Entwickler, Sicherheitsexperten und Technikbegeisterte bietet dieser Leitfaden einen klaren Überblick über die wichtigsten Konzepte und die aktuelle Praxis in der Kryptografie.

1. Grundlagen elliptischer Kurven

Elliptische Kurven sind nicht‑lineare algebraische Kurven, die in der Form

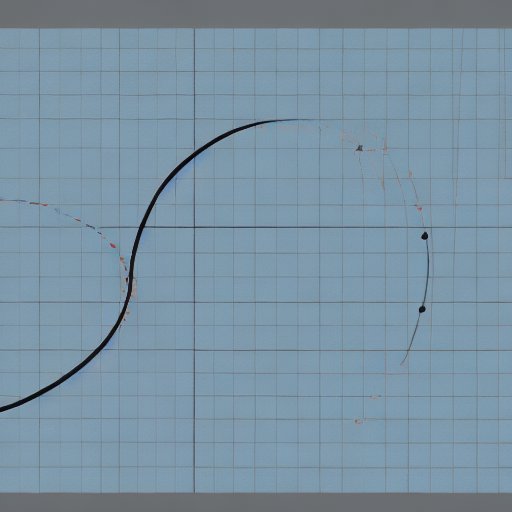

(y2 = x3 + ax + b) über einem endlichen Körper definiert sind. Für die Kryptografie wird üblicherweise ein Primfeld (\mathbbp) oder ein Feld der Form (\mathbb{2^m}) verwendet. Die Punkte ((x, y)) auf der Kurve plus ein spezielles Unendlichkeitspunkt (\mathcal) bilden eine abelsche Gruppe, deren Gruppengesetz durch geometrische Addition definiert ist: zwei Punkte werden addiert, indem man die Gerade durch sie zieht, den dritten Schnittpunkt mit der Kurve findet und dann die Spiegelung an der x‑Achse nimmt. Dieses Verfahren liefert die Grundlage für alle elliptischen‑Kurven‑Kryptografie‑Verfahren.

Die Wahl der Kurve und des Feldes ist entscheidend für die Sicherheit. Standards wie NIST‑P‑256, Curve25519 oder secp256k1 wurden sorgfältig geprüft, um sicherzustellen, dass keine bekannten Schwachstellen wie das „Twist‑Attack“-Problem oder die „Small‑Subgroup“-Angriffe ausgenutzt werden können. Ein weiterer wichtiger Aspekt ist die Wahl des Generator‑Punktes (G), der als Basis für alle Schlüsselberechnungen dient. Der Generator muss einen großen Primfaktor im Gruppengrößen‑Zähler haben, damit die erzeugte Gruppe einen sicheren Primfaktor‑Untergruppen‑Zähler besitzt.

2. ECDH – Elliptic‑Curve Diffie‑Hellman

ECDH ist ein Schlüsselaustausch‑Protokoll, das es zwei Parteien ermöglicht, einen gemeinsamen Geheimnis‑Schlüssel zu erzeugen, ohne dass dieser über das Netzwerk übertragen wird. Jede Partei wählt einen privaten Schlüssel (d) (eine zufällige Zahl im Bereich ([1, n-1]), wobei (n) die Ordnung des Generator‑Punktes ist) und berechnet den zugehörigen öffentlichen Schlüssel (Q = d \cdot G). Durch Multiplikation des privaten Schlüssels mit dem öffentlichen Schlüssel der Gegenpartei entsteht ein gemeinsames Geheimnis:

(S = d_A \cdot Q_B = d_B \cdot Q_A).

Da die Multiplikation auf einer elliptischen Kurve nicht umkehrbar ist, bleibt das Geheimnis für einen Angreifer verborgen, selbst wenn er die öffentlichen Schlüssel abfängt.

Ein praktisches Beispiel: Alice wählt (d_A = 12345), Bob wählt (d_B = 67890). Alice sendet (Q_A = d_A \cdot G) an Bob, Bob sendet (Q_B = d_B \cdot G) an Alice. Beide berechnen anschließend (S = d_A \cdot Q_B = d_B \cdot Q_A). Das Ergebnis ist ein Punkt auf der Kurve, dessen x‑Koordinate als Basis für einen symmetrischen Schlüssel (z. B. AES‑256) dient. Durch die Verwendung von Curve25519 oder Curve448 kann die Sicherheit noch weiter erhöht werden, da diese Kurven speziell gegen Side‑Channel‑Angriffe optimiert sind.

3. ECDSA – Elliptic‑Curve Digital Signature Algorithm

ECDSA ist die Standard‑Signatur‑Methode für elliptische Kurven. Sie ermöglicht es, die Integrität und Authentizität von Nachrichten zu gewährleisten, ohne dass ein geheimer Schlüssel öffentlich gemacht wird. Der Signaturprozess besteht aus folgenden Schritten:

- Hashing: Die Nachricht (m) wird mit einem kryptografischen Hash‑Algorithmus (z. B. SHA‑256) gehasht, um einen kurzen, eindeutigen Fingerabdruck (e) zu erzeugen.

- Nonce‑Erzeugung: Eine zufällige Zahl (k) wird generiert. Diese muss eindeutig und geheim bleiben; ein Wiederverwenden von (k) führt zu einer vollständigen Schlüssel‑Kompromittierung.

- Punktberechnung: (R = k \cdot G). Der x‑Koordinate von (R) wird modulo (n) genommen, um (r) zu erhalten. Falls (r = 0), wird ein neuer (k) gewählt.

- Signaturwert: (s = k^{-1}(e + d \cdot r) \mod n). Falls (s = 0), wird erneut ein (k) gewählt.

- Signatur: Das Paar ((r, s)) wird als Signatur zurückgegeben.

Zur Verifikation wird die Signatur zusammen mit dem öffentlichen Schlüssel (Q) verwendet. Der Verifikator berechnet (w = s^{-1} \mod n), (u_1 = e \cdot w \mod n), (u_2 = r \cdot w \mod n) und prüft, ob ((u_1 \cdot G + u_2 \cdot Q)) den gleichen x‑Koordinatenwert wie (r) hat. Wenn ja, ist die Signatur gültig.

Ein häufiges Missverständnis ist die Annahme, dass die Nonce (k) aus dem privaten Schlüssel abgeleitet werden kann. In der Praxis muss (k) wirklich zufällig und einzigartig sein; andernfalls kann ein Angreifer den privaten Schlüssel aus einer einzigen kompromittierten Signatur extrahieren. Moderne Implementierungen nutzen kryptografisch sichere Zufallszahlengeneratoren und prüfen die Einzigartigkeit von (k).

4. Implementierung und Sicherheit

Die Implementierung von EC‑Kryptografie erfordert besondere Sorgfalt, da Fehler in der mathematischen Logik oder in der Zufallszahlengenerierung zu schwerwiegenden Sicherheitslücken führen können. Einige bewährte Praktiken sind:

- Constant‑Time‑Operationen: Alle kritischen Berechnungen (z. B. Punktaddition, Skalarmultiplikation) sollten in konstanter Zeit ausgeführt werden, um Timing‑Angriffe zu verhindern.

- Sicherer Zufallszahlengenerator: Für die Nonce‑Erzeugung in ECDSA und für private Schlüssel in ECDH muss ein kryptografisch sicherer Zufallszahlengenerator (CSPRNG) verwendet werden. Hardware‑basierte RNGs oder Betriebssystem‑APIs wie

/dev/urandomsind empfehlenswert. - Validierung öffentlicher Schlüssel: Jeder empfangene öffentliche Schlüssel muss auf der Kurve liegen und nicht der Unendlichkeit entsprechen. Andernfalls kann ein Angreifer einen kleinen Untergruppen‑Angriff durchführen.

- Schutz vor Side‑Channel‑Angriffen: Moderne Bibliotheken implementieren oft spezielle Algorithmen (z. B. Montgomery‑Multiplikation, blinding) um Power‑Analyse und EM‑Analyse zu erschweren.

- Verwendung geprüfter Bibliotheken: Statt eigene Implementierungen zu schreiben, sollten etablierte Bibliotheken wie OpenSSL, libsodium oder Bouncy Castle verwendet werden, die regelmäßig auf Sicherheitslücken geprüft werden.

Ein Beispiel für einen Side‑Channel‑Angriff ist die sogenannte „Twist‑Attack“, bei der ein Angreifer einen öffentlichen Schlüssel auf einer kleinen Untergruppe erzeugt, um die Multiplikation zu vereinfachen. Durch die Validierung des öffentlichen Schlüssels und die Verwendung von „blinded“ Multiplikationen kann dieser Angriff verhindert werden.

5. Praktische Anwendungen und Zukunft

Elliptische Kurven finden in nahezu allen Bereichen der modernen Kryptografie Anwendung:

- TLS/SSL: Die meisten HTTPS‑Verbindungen nutzen ECDHE (ECDH mit temporären Schlüsseln) für Forward Secrecy. Curve25519 ist hier besonders beliebt.

- Blockchain‑Technologien: Bitcoin verwendet secp256k1 für ECDSA‑Signaturen, während Ethereum auf secp256k1 oder Curve25519 setzt. Die Wahl der Kurve beeinflusst die Transaktionsgeschwindigkeit und die Sicherheit.

- IoT‑Geräte: Durch die geringe Schlüssellänge (z. B. 256 bit) und die effiziente Implementierung sind EC‑Verfahren ideal für ressourcenbeschränkte Geräte.

- Post‑Quantum‑Kryptografie: Obwohl EC‑Kryptografie nicht post‑quantum ist, wird sie oft in hybriden Protokollen kombiniert, um die Übergangsphase zu erleichtern. Standards wie NIST‑PQC prüfen derzeit, wie EC‑Verfahren mit neuen Algorithmen zusammenarbeiten können.

Zukünftige Entwicklungen konzentrieren sich auf die Verbesserung der Implementierungs‑Sicherheit, die Standardisierung neuer Kurven (z. B. X25519, Ed25519) und die Integration in neue Protokolle wie QUIC oder TLS 1.3. Gleichzeitig wird die Forschung an Side‑Channel‑Resistenz und der Einsatz von Hardware‑Sicherheitsmodulen (HSM) intensiviert, um die Sicherheit in kritischen Infrastrukturen zu erhöhen.

Fazit

Elliptische Kurven bieten eine elegante und effiziente Lösung für Public‑Key‑Kryptografie. Durch die Kombination von mathematischer Eleganz und praktischer Effizienz ermöglichen Verfahren wie ECDH und ECDSA sichere Schlüssel‑Austausch‑ und Signatur‑Mechanismen, die in nahezu allen modernen Kommunikationsprotokollen zum Einsatz kommen. Die Sicherheit hängt jedoch stark von korrekter Implementierung, sicheren Zufallszahlengeneratoren und sorgfältiger Validierung ab. Mit der fortschreitenden Entwicklung von Standards und der Integration in neue Protokolle bleibt die Rolle der elliptischen Kurven in der Kryptografie unverzichtbar – und wird auch in Zukunft eine zentrale Säule der digitalen Sicherheit darstellen.